La gestion des identités et des accès (IAM)

Alors aujourd’hui nous abordons un concept clé de la cybersécurité. Sa complexité de mise en œuvre est égale au gain en matière de sécurité numérique pour les entreprises.

Eh oui, l’IAM nous permet quand même decontrôler le maillon le plus faible de la chaine : « l’humain ».

Quand votre dirigeant/décisionnaire vous demande : Pourquoi mettre en place de l’IAM ?

Vous pouvez lui répondre : Parce que cela empêcherait qu’un stagiaire ai accès à un dossier client sensible.

Encore mieux, cela nous évitera des éventuelles sanctions juridiques.

Ou le summum, cela nous permettrait d’être plus efficace lors d’on boarding de nouveaux collaborateurs

Qu’est-ce que l’IAM (Identity and Access management) ?

En synthèse un bon système de gestion des identités et des accès doit nous répondre à ces différents besoins :

- Identifier : qui est l’utilisateur ? (employé, prestataire, sous-traitant, client, applications, robot…)

- Authentifier : prouver son identité (mot de passe, MFA, certificat…)

- Autoriser : définir ce qu’il a le droit de faire et ce à quoi il peut accéder (rôles, droits)

- Tracer : garder des preuves de l’ensemble des actions entreprises (logs, audits)

- Gouverner : gérer le cycle de vie d’une identité/collaborateur (arrivée, mobilité, départ)

Comment cela se met en place ?

Déroulons l’exemple d’un parcours employé entrant dans une entreprise et qui sera amené à évoluer au sien de celle-ci :

· Son identité est créée et renseignée dans unannuaire. L’identité crée par les ressources humaines fait foi.

· On détermine les ressources (applications,dossier, partages réseaux, SharePoint) dont l’accès lui est nécessaire pourmener à bien sa mission ;

· On crée les comptes avec le bon niveau deprivilège associé/On lui accorde accès aux ressources identifiées ;

· On met en place du MFA (à privilégier) ;

· On réalise des revues des accès a minima annuellement ;

· On supprime tous ses comptes et l’ensemble de ses accès à son départ et/ou lors d’un changement de poste ;

Maintenant qu’on a vu le processus fonctionnel, on va entrer un peu plus dans le concret.

- Création et renseignement de l’identité dans un annuaire :

Les RH ont la charge la création de l’identité de l’employé. Dans un SIRH, ils renseignent les informations indispensable du salarié entrant :

· nom / prénom

· matricule

· statut (salarié, prestataire, stagiaire…)

· entité, manager

· date d’entrée / sortie

· Est-ce qu’il aime les chats ?

Un moteur IAM lit la base SIRH et vient créer :

· le compte AD /LDAP/Azure AD/Entra ID (faites votre choix comme au restaurant)

· la boîte mail

· le compte VPN

· les rôles de base

=> Point d’attention : les comptes prestataires sont créés via un outil ITSM et les comptes techniques par l’IT. Les demandes ne sont pas adressées et traitées par les mêmes équipes.

- Identification du profil type et des rôles :

Les profils types sont définis par les métiers, challengés par la sécurité et outillés par l’IT.

En effet le métier (chefs de projets, service, manager) co nait les missionn du salarié entrant, quelles données doivent lui être communiquées et quelles actions de sa part sont légitimes.

La SSI définit et fait appliquer les principes du moindre privilège, de la séparation des taches et des modalités d’accès de l’information sensible. Elle est la plus à même de challenger la légitimité les accès accordés.

L’IT, via les outils IAM vont traduire ces politiques en groupes AD, rôles applicatifs, politique d’accès cloud …

Le point concret :

· Les rôles doivent être des fonctions métiers stables et péréens tel que : Les ressources humaines, le supportutilisateur, la finance, prestataire.

· Le rôle doit tenir compte du niveau de responsabilité, un directeur, manager et collaborateur d’un même service n’ont pas vocation à avoir les mêmes accès.

- Association de permissions aux rôles :

Le fait d’associer les permissions aux rôles se traduit par 2 concepts RBAC et ABAC :

RBAC (Role-Based Access Control) :

Comme on en a parlé, le métier est propriétaire des rôles, donc le plus à même de définir les permissions/autorisations à associer aux rôles.

Ces permissions couvrent l’accès aux applications, aux fichiers partagés, aux bases de données, mais aussi à des segments réseau (parexemple via des VLANs).

On peut parler d’un RBAC mature lorsque chaque rôle a :

- un propriétaire métier

- une fiche de mission

- une matrice de droits

ABAC (Attribute-Based Access Control) :

En complément du RBAC, il permet d’appliquer des règles conditionnelles fondées sur des attributs comme le poste, la localisation, letype d’appareil ou l’heure de connexion.

On ne contrôle pas seulement qui tu es mais aussi:

- d’où tu te connectes

- A quels horaires

- Avec quel appareil

- A quel niveau de classification de données

L’ensemble de ces informations doit être renseigné dans un document annexé à une politique des habilitations (Et oui, encore de la GRC).

Ce document peut prendre plusieurs appellations selon les entreprises (référentiel des habilitations, catalogue des rôles, registre desaccès, dossier d’habilitation)

Par ailleurs le document est créé par le métier, validé parle RSSI et mis à disposition de l’IT (en charge de l’implémentation IAM) etre vue annuellement !

Le point concret :

Un agent RH peut accéder aux données sensibles uniquement :

- Depuis le réseau interne

- entre 8h et 19h

- Avec le poste de l'entreprise

Et ce, si la classfications de la donnée est interne (voire plus haut niveau de classification)

- Implémentation dans l’outil IAM et IGA (Identity Governance & Administration):

Cette implémentation se fait en 2 étapes :

- D’abord l’équipe IT doit pouvoir faire le mapping entre la matrice de droit et les accès aux ressources techniques. Ce mapping est formalisé dans un document de correspondance des rôles (ou intégré dans l’outil IGA) ;

- L’IGA décide et l’IAM éxécute ;

La dernière étape consiste à rattacher les utilisateurs aux rôles définis. Cette phase est déterminante pour maintenir la cohérence du dispositif.

L’intégration du RBAC avec une solution IAM/SSO permet d’automatiser la gestion des arrivées/mutations/départs :

Les droits et permissions sont créés, modifiés ou supprimés de manière dynamique en temps réel selon les changements dans l’annuaired’entreprise.

Le petit point concret :

Déroulons un exemple : le service RH d’une administration

1- Politique d’habilitation :

Document chapeau de la discipline, comme un chef d’orchestre, elle donne le LA :

=> “Les accès aux données RH sont strictement limités aux salariés habilités, selon le principe du moindre privilège, avec MFA obligatoire et revue annuelle.”

Au vu de la sensibilité des informations manipulées, la SSI devrait imposer comme règles :

- pas d’accès aux applications/SIRH sans rôle métier

- pas d’accès hors réseau interne de l’entreprise

- pas d’accès après le départ du service RH

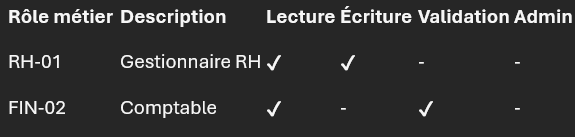

2- Matrice métier

Initiée par le DRH ou un responsable Rh, elle pourrait prendre cette forme (je ne suis pas RH mais ça me semble pas mal) :

La matrice est renseignée dans le référentiel des habilitations.

3- Matrice RBAC

Initiée par l’équipe IT/IAM, et documentée au sein du catalogue des habilitations (j’opte pour l’appellation catalogue car j’aime bien le shopping), elle est la traduction de la matrice de droits métiers :

4- ABAC

Les règles imposées par l’équipe SSI et renseignées également dans le catalogue des habilitations :

5- Implémentation dans l’outil IAM :

Scénario : arrivée de Jean-mamadou

RH saisit dans le SIRH :

- Prénom/Nom : Jean-Mamadou

- Service : RH

- Fonction : Gestionnaire RH paie

L'outil IAM déclenche :

- création compte AD

- affectation rôle RH-0

- donc :

- groupe AD_RH_RW

- rôle SIRH_EDIT

- GED_RH_RW

- PAIE_RH_RW

- F_RH_R

L' ABAC s’applique

- Accès refusé si hors usage VPN

- MFA requis

La conclusion GRC :

Un bon système de gestion des identités et des accès repose essentiellement sur une bonne gouvernance (n’en déplaisent aux profils techniques) car sans inventaires des ressources, sans formalisation des processus internes, qu’est-ce qu’on contrôle exactement ?

Tous ces éléments doivent être renseignés dans la politique d’habilitations et /ou de gestion des identités et des accès.

Elle contient d’usage :

- Le périmètre

- Un RACI

- Cycle de vie des accès

- Processus d’attribution (demande, validation, validité…)*Gestion des cas particuliers

- Gestion des cas particuliers

- Règles de revues et contrôle

On abordera dans un autre article la question des gestions des comptes à privilèges.