Est-ce que réaliser une analyse de risques a-t-il réellement un intérêt ?

Oui.

Fin de l'article.

Non plus sérieusemeent, bonjour pour commencer. cette fois-ci on va aborder un sujet 100 %GRC (booouh), l’analyse de risques.

Pour ce sujet là, vous n’aurez pas besoin de rivaliser d’inventivité pour le vendre à votre dirigeant/décisionnaire, car c’est l’outil par excellence qui permet à tout le monde de parler le même langage en termes de cybersécurité.

Qu’est-ce qu’une analyse de risque ?

Une analyse de risque c’est un exercice qu’on mène avec un ensemble de parties prenantes afin de déterminer quelles sont les menaces qui pèsent sur le système d’information cible, quelles sont ses failles et comment on se protége.

Elles peuvent se mener grâce à différentes méthodes qui permettent de mettre en lumière différents types de risques. Cependant la structure reste commune.

Une analyse de risques pertinente se résume en 3 questions :

- De quoi on a peur ?

- Comment cela peut se produire et quelles seraient les conséquences ?

- Comment on fait en sorte que cela ne se produise pas ?

Comment on réalise une analyse de risques ?

Avant tout, il faut savoir qu’il existe plusieurs méthodes avec des particularités différentes. Je vais principalement parler de la méthode EBIOS RM qui a été conçue et encouragée par l’ANSSI.

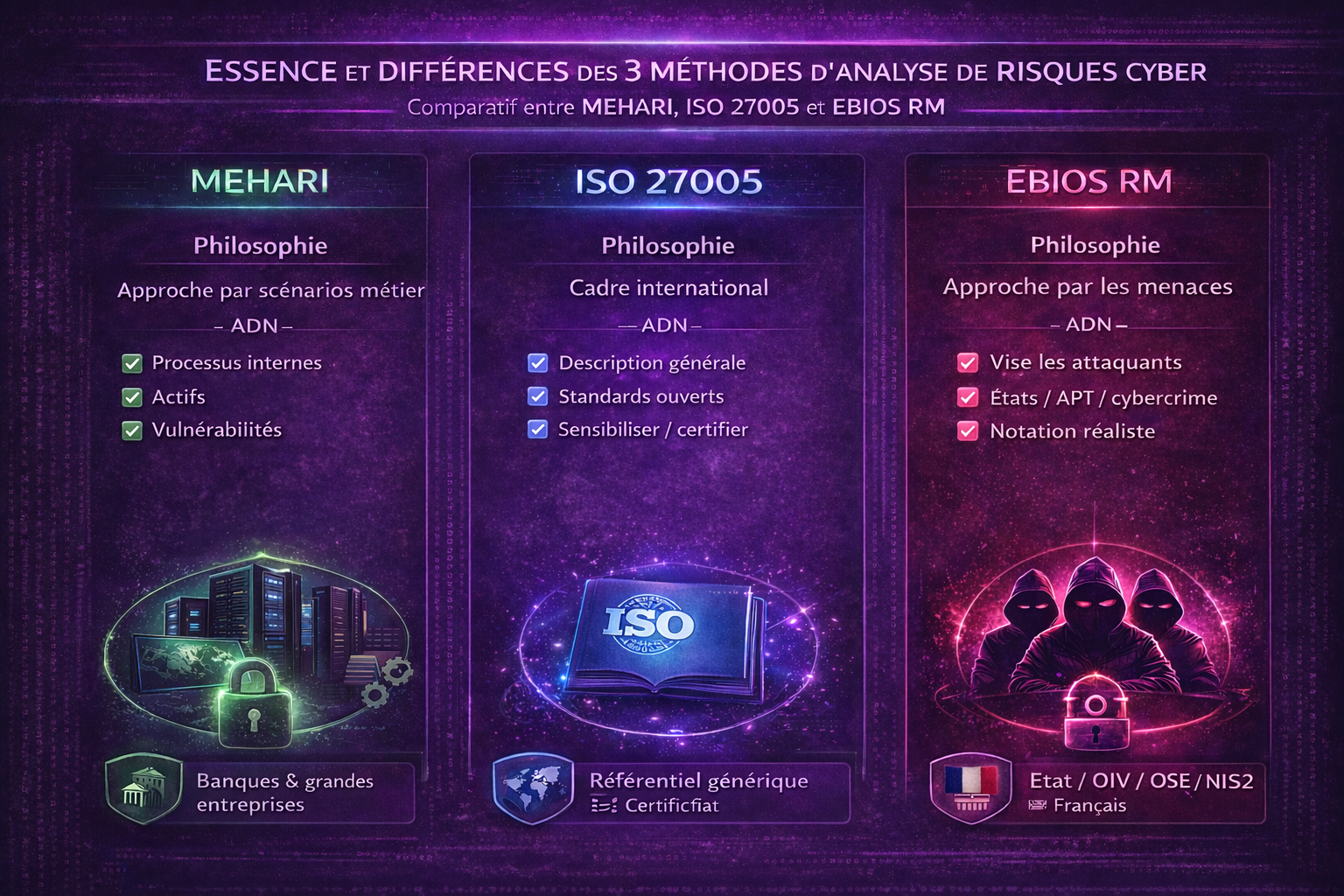

Mais vous pourrez aussi entendre parler de 2 autres méthodes :

- ISO2005 (qui se définit plus comme une norme apportant un socle méthodologique pour gérer les risques cyber dans le contexte de mise en oeuvre d'un SMSI et non pour les évaluer)

- Mehari (méthode permettant d'évaluer les risques)

- EBIOS RM, se concentre sur les attaquants et permet de déterminer les risques intentionnels.

- ISO27005 est plutôt un standard qui indique comment faire une analyse de risques, quelles étapes suivre et qu'est ce qu'on doit documenter

- Mehari : Le point de dpéart sont les actifs, les dysfonctionnements envisagés et les impacts métiers. Cette méthode est plus adaptée aux industriels

La méthode EBIOS se mène en 5 ateliers :

1er atelier : Cadrage et socle de sécurité

C’est l’atelier le plus important. On y définit le périmètre du système d’information : A quoi il sert et quelles sont ses missions.

I- On identifie dans cet atelier les actifs du périmètre à protéger :

- Quels sont services numériques, matériels (poste de travails,serveurs),

- applications, réseaux informatiques (proxy, firewall, Vlan ...),

- ressources humaines (internes et prestataires), locaux...

qui permettent de mener à bien ces processus ou de traiter ces informations ?

II- On identifie les événements redoutés :

Qu’est-ce qu’on craint qu’il se produise sur nos actifs ?

On l’évalue en simulant une atteinte à 4 critères : la disponibilité, l’intégrité, la confidentialité et la traçabilité : Est-ce qu'on crint une perte d'intégrité sur notre actif ? Une perte de confidentialité ?

De manière générale quand on est un hopital qui manipule et héberge des données de santé, on craint surtout une perte de confidentialé et d'intégrité. En effet un dossier patient dont l'intégrité à été atteinte peut entraîner un mauvais traitement et dans le pire des cas, la mort.

III- On détermine ensuite le socle de sécurité :

Quand on sort de la théorie, le socle de sécurité est très souvent déjà défini. C’est très souvent un tableau Excel qui contient un ensemble de mesures provenant de référentiels ou de législation dont l’application est « obligatoire et sans interprétation » - ANSSI.

Souvent ça va concerner les normes : famille ISO dont ISO27001, RGPD, la PSSI de l’entité concernée…

2 -ème atelier : Sources de risques/objectifsvisés et socle de sécurité.

On commence par identifier qui peut attaquer notre système et pourquoi :

On détermine, quels acteurs (Cybercriminel, Source étatique, Vengeur,Haktiviste …), leur niveau de motivation et les ressources dont ils disposent.

Typiquement un amateur avec un Redbull et Fortnite qui tourne en arrière-fond dans sa chambre aura moins de ressources et moins de motivation qu’un Etat didacteur qui souhaite réaliser de l’espionnage.

Puis on détermine leurs objectifs visés :

Quel est l’objectif de la source de risques ? Est-ce qu’elle veut divulguer des informations ? Saboter une campagne des municipales ? Voler la recette secrète du capitaine crabe ?

Le point concret :

Il faut que l’association entre source de risques et objectifs visés soit cohérente. Il y’a peu de chance qu’un amateur attaque unsystème d’information dans l’objectif de divulguer des informations. Ce serait plutôt une motivation d’un hakstiviste.

Cependant un concurrent pourrait tout à fait avoir pour objectif de divulguer des informations sensibles/controversés à des fins de déstabilisation plutôt que de voler des secret de production.

3 -ème atelier : Scénarios stratégiques

Dans cet atelier, on cherche à se mettre dans le sweat-shirtde l’attaquant. Au-delà de ses motivations, qu’est-ce qu’il cherche à provoquer. Un vol de données ? Une divulgation ? Un arrêt d’activité ?

I- On évalue le niveau de criticité des parties prenants :

L'objectif est de déterminer leur niveau de dangerosité vis-à-vis du système d’information qu’on étudie car une partie prenante peut devenir, une menace interne, une porte d’entrée ou une faiblesse. Et en effet, la plupart des attaquants chercherons à passer par le maillon faible de la chaîne.

On évalue ce niveau de dangerosité grâce à plusieurs critères :

- niveau de dépendance (à point la partie prenants est en charge d'activités indispensables au bon fonctionnement du SI),

- exposition au risque,

- pénétration (à point la partie prenants dispose d eprivilèges élevés sur le SI),

- exposition (est-elle exposée sur internet ?),

- influence(capacité d’agir sur le SI et sa sécurité),

- criticité ...

Un hébergeur et un infogérant auront un niveau de criticité fort par définition.

Le petit point concret :

Un groupe de cybercriminels souhaite voler des informationspersonnelles pour les revendre sur le darkweb.

Le scénario stratégique pourrait être :

Un groupe cybercriminel compromet le prestataire d’infogérance disposant d’un fort niveau de pénétration dans le SI afin d’accéder aux données sensibles hébergées et de les exfiltrer.

Ou encore :

Un groupe de cybercriminel par suite d’une faille accède directementau serveur hébergeant les données personnelles du client et les exfiltre.

On les évalue et on retient ceux qui sont les plus pertinents.

4 -ème atelier : Scénarios opérationnels

Ici on construit ce scénario opérationnel à partir des scénarios stratégiques, on vient identifier chaque étape de l’attaque afin de construire les modes opératoires de l’attaquant.

On répond à la question : par quels chemins et avec quelles failles exploitées, peut-il atteindre les objectifs des scénarios stratégiques ?

Mode opératoire 1 : Après la phase de reconnaissance externe, le groupe de cybercriminel s’infiltre via un phishing réussi sur le service RH et par suite d’une latérisation, atteint le serveur de l’hébergeur qui héberge les données

Mode opératoire 2 : Après la phase de reconnaissance externe, le groupe de cybercriminel s’infiltre via la corruption d’un personnelde l’exploitant atteint le serveur qui héberge les données

Les modes opératoires sont construits à partir la base de connaissance mondiale du MITRAttack. C’est un catalogue structuré des techniques d’attaque et tactiques utilisées par les cybercriminels. → https://attack.mitre.org/

Ces modes opératoires décrire comment l’hacker entre → se cache → se latéralise/élève ses privilèges→ vole/détruit/divulgue → se maintient dans le SI

5 -ème atelier : Traitement du risque

On en voit enfin le bout ! Toutes ces étapes avaient pour objectif de nous amener à cet atelier. C’est dans cet atelier qu’on enfin déterminer les risques qui pèsent sur notre système, leur scoring et les mesures qu’on va pouvoir mettre en place pour les traiter.

Si on reprend l’exemple d’un groupe cybercriminel qui souhaite voler et revendre des données personnelles sur le darkweb. On peut déterminer plusieurs risques à partir de chaque scénario stratégique :

Un groupe de cybercriminels vole des informations personnelles en exfiltrant celles détenues par l’hébergeur

Ou encore :

Un groupe de cybercriminels vole des informations personnelles en compromettant un exploitant de l’hébergeur.

Nous notons ensuite ces risques grâce à leur niveau de vraisemblance et de gravité. Les mesures découlant des risques les plus élevés seront à appliquer en priorité.

Exemple d’une matrice de risque :

Et pour finir, parlons du plan de traitement des risques :

Un risque existant peut-être traité de plusieurs manières :

- On accepte le risque : on part du principe que le risques est acceptable et qu’on fera avec.

- On le réduit : on applique des mesures qui permettent de réduire la vraisemblance, soit, la probabilité que le risque seproduise.

- La gravité sera toujours la même mais on peut agir sur la vraisemblance

- On le transfert : on peut faire appel à une société tierce pour prendre en charge le périmètre

- On le l’évite : on supprime la source de risques (fermer un service dangereux, arrêter une prestation, une activité)

Le plan de traitement des risques prend souvent la forme d’iun ableau Excel qui contient les colonnes suivantes :

- Le libellé de la mesure de sécurité

- Le scénario de risques associé

- Le responsable d’application de la mesure

- Cout et la complexité de mise en œuvre (ça va beaucoup intéresser votre dirigeant)

- Date d’échéance

- Priorité de mise en œuvre

- Le statut

Pourquoi réaliser une analyse de risques ?

- Une analyse de risques permet avant tout de représenter des éléments concrets à un dirigeant pour pouvoir obtenir desressources pour de la remédiations/application de correctifs et ainsi, mieux prioriser le budget sécurité.

- En effet, les résultats et l’évaluation des risques permettent de justifier qu’on souhaite mettre œuvre un SOC au sein d’une entreprise car cette action pourrait venir réduire

- Dans le cadre de certaines normes, mener une analyse de risques répond à une exigence de conformité (ISO27001, NIS2).

- Cela permet de préparer un audit technique, carles périmètres à auditer sont choisis en fonction des risques évalués. On commence par les périmètres sur lesquels pèsent les risques les plus graves.